ADDRESS RESOLUTION PROTOCOL

1. Apa kegunaan ARP

2. Gambarkan dan jelaskan format datagram ARP Request/Reply

3. Berada dimanakah tabel ARP cache itu (di directory apa?)

4. Cari option – option pada command arp (misal arp –a, arp -??), dan jelaskan maksud

dan kegunaannya.

5. Cari informasi tentang software sniffer tcpdump berikut command – command yang

ada pada tcpdump dan apa kegunaannya

6. Jelaskan cara penggunaan software wireshark, dan bagaimana cara melakukan filter

terhadap :

a. Paket arp

b. Hanya dari source atau destination nomor IP yang ditampilkan pada display ?

note: hasil tugas di posting di blog masing-masing

JAWAB

1. Fungsinya ARP adalah untuk meningkatkan keamanan. Dalam mikrotik, masukan ARP bisa didapat secara dynamic. Namun untuk meningkatkan keamanan, kita dapat memasukkan ARP static secara manual. Dengan hanya membolehkan sebuah router me-reply hanya untuk masukan ARP static pada tabel ARP, maka akan membatasi akses ke router dan jaringan di belakang router, yang hanya untuk IP address atau mac address dengan kombinasi.

2. Spesifikasi ARP dapat dilihat di RFC 826.

Cara kerja protokol ARP :

Host Y melakukan broadcast dengan mengirimkan pesan ARP Request, apabila host yang dituju berada dalam satu jaringan maka host tersebut akan mengirimkan pesat ARP Reply yang berisikan informasi MAC.

Bila host yang dituju berada dalam jaringan yang berbeda maka yang akan mengirimkan

ARP Reply adalah Router yang memisahkan jaringan tersebut.

3. Komputer akan menyimpan ARP broadcast request ini kedalam ARP cache. ARP cache ini akan disimpan di RAM dan besifat sementara. ARP cache ini berisi tabel IP host serta phisical address komputer. ARP cache akan bertambah jika ARP Request mendapat jawaban. Anda dapat melihat ARP cache anda dengan mengetik “arp -a” pada CMD. Anda dapat menghapus ARP cache anda dengan mengetik “arp -d ”. Anda juga dapat mengatur sebuah static ARP dengan menuliskan “arp -s ”.

ARP cache ada di directory “hkey_local_machine/software/microsoft/windows/currentversion/app

management/arpcache/”

4. ARP-s eth_addr inet_addr] if_addr [

ARP-d inet_addr [if_addr]

ARP-a inet_addr [] [-N if_addr]

-A Menampilkan entri ARP arus oleh menginterogasi arus

protokol data. Jika inet_addr yang ditentukan, IP dan fisik

hanya alamat komputer tertentu akan ditampilkan. Jika

lebih dari satu antarmuka jaringan menggunakan ARP, entri

untuk setiap tabel ditampilkan.

ARP-G Sama seperti-a.

inet_addr Menentukan alamat internet.

ARP-N if_addr Menampilkan entri ARP untuk interface jaringan yang ditentukan oleh if_addr.

-D Menghapus host ditentukan oleh inet_addr. mungkin inet_addr

wildcarded dengan * untuk menghapus semua host.

-S Menambahkan host dan mengasosiasikan alamat Internet inet_addr dengan eth_addr alamat fisik. Alamat fisik

diberikan sebagai 6 byte heksadesimal dipisahkan dengan tanda

hubung. Entri adalah permanen.

eth_addr Menentukan alamat fisik.

if_addr Jika ada, ini menentukan alamat Internet dari

tabel alamat antarmuka yang harus diubah terjemahan

Jika tidak hadir, interface yang berlaku pertama akan digunakan.

5. Sniffer ialah sebuah aplikasi yang dapat melihat lalu lintas data pada jaringan komputer. Dikarenakan data mengalir secara bolak-balik pada jaringan, aplikasi ini menangkap tiap-tiap paket dan terkadang menguraikan isi dari RFC (Request for Comments) atau spesifikasi yang lain.

TCPdump adalah tools yang berfungsi mengcapture, membaca atau mendumping paket yang sedang ditransmisikan melalui jalur TCP. TCPdump diciptakan untuk menolong programer ataupun administrator dalam menganalisa dan troubleshooting aplikasi networking. Seperti pisau yang bermata dua (hal ini sering kali disebut-sebut), TCPdump bisa digunakan untuk bertahan dan juga bisa digunakan untuk menyerang. Utility ini juga seringkali digunakan oleh para cracker untuk melaksanakan perkerjaannya, karena TCPdump bisa mengcapture atau mensniff semua paket yang diterima oleh network interface. Sama halnya dengan tujuan diciptakannya TCPdump, dalam kesempatan ini kami tidak akan menjelaskan tentang bagaimana cara mengcapture/mensniff semua paket yang diterima oleh network interface, tp kami akan coba membahas bagaimana TCPdump digunakan untuk menganalisa koneksi yang terjadi antara dua system

Parameter TCPDUMP

-n seperti parameter arp -n, tcpdump juga menggunakan -n untuk tidak melakukan resolusi nama pada namanya.

-q q atau quiet mode, memberitahu tcpdump untuk hanya mencetak protokol Layer 4 (tcp, udp, atau ICMP) dan nomor port atau nama.

-t parameter –t menginstruksikan tcpdump untuk tidak mencetak timestamp pada output.

-x parameter –x akan menyebabkan tcpdump untuk mencetak paket dalam heksadesimal.

-w Namafile ketika output tcpdump perlu disimpan, -w dapat digunakan untuk menyimpan file dalam format lipbcap, yang menghemat ruang, serta meletakkan file dalam format yang dapat dibaca oleh banyak analis jaringan lainnya. File yang dibuat oleh tcpdump dapat tumbuh dengan cepat, sehingga ruang hardisk harus diawasi dengan baik saat menyimpan file.

6. WIRESHARK adalah sebuah Network Packet Analyzer. Network Packet Analyzer akan mencoba “menangkap” paket-paket jaringan

dan berusaha untuk menampilkan semua informasi di paket tersebut sedatail mungkin.

cara penggunaan wireshark

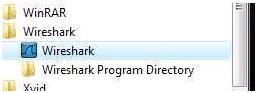

Instalasi WireShark

Untuk instalasi WireShark sepertinya tidak memerlukan perlakuan tambahan apa-apa, apabila kita tidak yakin dengan setingan manual, coba saja instal dengan setingan default installer. Pada saat instalasi WireShark, kita juga akan diminta penginstall WinPcap,apabila tidak mempunyai WinPcap, nanti kita tidak akan bisa meng-capture menggunakan WireShark, namun masih bisa membuka hasil capture-an, oleh karena itu install saja WinPcap.

Menjalankan WireShark

Setelah menginstall WireShark, mari kita mulai menjalankan WireShark.

Jalankan saja lewat shortcut yang ada di start menu seperti ini:

Setelah itu akan muncul Splash Screen dari WireShark yang sedang me-load

komponen-komponen yang diperlukan

Berikut ini adalah contoh tampilan WireShark yang sedang meng-capture

WireShark ketika sedang mengcapture

Meng-Capture Paket dengan WireShark

Kita bisa memulai capture dengan langkah-langkah berikut ini:

Pada menu Capture –> Interfaces

Kemudian kita akan dihadapkan dengan tampilan untuk memilih interface

yang akan kita capture nantinya, seperti ini:

Pilih interface yang akan kita capture, di tutorial ini saya contohkan untuk

meng-capture Inteface “Microsoft”, klik tombol “Start” pada bagian kanan interface

tersebut.

Setelah itu, WireShark akan segera meng-capture paket-paket di dalam

jaringan dan menampilkannya dengan segera. Berikut ini adalah tampilan utama

WireShark saat bekerja meng-capture paket-paket data jaringan.

Tampilan pada program / tools wireshark:

Menu [1]

Di sini kita bisa bernavigasi antar menu-menu yang tersedia di

WireShark.

Display Filter

[1] Sebenarnya adalah sebuah kolom, kita akan mengisinya

dengan sintaks-sintaks untuk memfilter (membatasi) paketpaket

apa saja yang bakalan ditampilkan pada list paket.

Daftar Paket [1]

Di sini akan ditampilkan paket-paket yang berhasil ditangkap

oleh WireShark, berurutan mulai dari paket pertama yang

ditangkap, dan seterusnya.

Detail Paket

[1] Sebuah paket tentunya membawa informasi tertentu yang bisa

berbeda-beda antar paketnya, di sini akan ditampilkan dari

detail paket yang terpilih pada Daftar paket di atasnya.

Detail Heksa [1]

Detail paket yang terpilih akan ditampilkan dalam bentuk heksa,

terkadang akan lebih mudah bagi kita mendapatkan informasi

dari bagian ini.

Pada daftar bagian Daftar Paket, terdapat kolom-kolom seperti berikut ini:

– Time : Menampilkan waktu saat paket tersebut tertangkap

– Source : Menampilkan ip sumber dari paket data tersebut

– Destination : Menampilkan ip tujuan dari paket data tersebut

– Protocol : Menampilkan protokol apa yang dipakai sebuah paket data

– Info : Menampilkan informasi mendetail tentang paket data tersebut.

a) Ketikkan “arp” pada filter box yang tersedia di pojok kiri atas Wireshark. klik enter. Hasilnya akan terlihat seperti berikut.

b) filter dari source atau destination nomor IP yang ditampilkan paket ARP : pada filter input text masukkan :

ip.dst==”IP YANG DI TUJU” && http

PERCOBAAN

1. Buka terminal dan jalankan command arp –a pada host anda masing-masing, catat

dan amati hasilnya. Apa maksud output yang dihasilkan command arp –a.

2. Lakukan command ping no_ip , pilih no_ip yang tidak terdaftar pada hasil percobaan 1 tapi masih dalam satu jaringan.

3. Jalankan perintah arp –a sekali lagi. Amati pada perbedaan output dibanding waktu percobaan no 1.

4. Lakukan command ping no_ip , pilih no_ip yang sudah terdaftar pada percobaan no 1.

5. Jawab pertanyaan berikut ini : Kenapa bisa terjadi perbedaan hasil percobaan

meskipun kita memakai command yang sama, jelaskan secara singkat.

6. Kita bisa melakukan pengurangan ARP Cache atau disable ARP Cache, lakukan

percobaan di bawah ini :

a. Jalankan command arp –d hostname (pakai salah satu hostname yang terdaftar

pada Arp cache). Amati hasilnya dengan menjalankan command arp –a.

b. Jalankan command berikut : ifconfig eth0 –arp down, amati hasilnya

dengan menjalankan arp –a.

c. Jalankan perintah ping ke komputer sebelah apa yang terjadi ?

NB : Dengan perintah pada b, maka jika dicek dengan ifconfig akan muncul NOARP

7. Setelah selesai melakukan percobaan 6, untuk menormalkan koneksi jaringan,

jalankan perintah berikut :

a. ifdown eth0

b. ifup eth0

c. ifconfig eth0 arp up -> jika dicek dgn ifconfig, NOARP akan hilang

d. arp –a

e. ping ke komputer sebelah

f. Catat semua hasilnya, dan bandingkan dengan percobaan 6. Berikan

kesimpulan.

8. Selain melakukan pengurangan juga bisa melakukan penambahan Arp Cache,

lakukan command berikut :

arp –s hostname phisical_address

Sebelum anda mengetik no phisical_address cari dulu di komputer teman anda

dengan command ifconfig.

selanjutnya jalankan command arp -a

Amati hasil percobaan, berikan kesimpulanmu.

9. Untuk melakukan pengintaian kita bisa juga memakai tcpdump. Bukalah terminal

baru dan jalankan tcpdump, biarkan tcpdump berjalan. Cobalah beberapa varias

command-command tambahan di tcpdump untuk mengintai paket yang lewat, misal

tcpdump –n, tcpdump –n –t, tcpdump –n –t –e, tcpdump –i eth0, tcpdump –X –i eth0

10. Buka kembali terminal baru, lakukan langkah berikut pada terminal baru dan tulis

hasil percobaannya:

a. Jalankan perintah ping ke komputer satu jaringan. Amati hasil tcpdump.

b. Jalankan perintah arp –a, catat hasilnya

c. Jalankan perintah ping ke komputer diluar jaringan kita, amati hasilnya di

tcpdump.

d. Jalankan arp –a, analisa hasilnya. Amati pada tabel arp ketika kita berhubungan

dengan komputer diluar jaringan, apa yang tertera pada tabel arp ?

e. Hapus semua ip yang terdaftar pada arp dengan perintah arp –d nomorip.Setelah

semua terhapus jalankan kembali percobaan a, amati hasilnya di tcpdump.

f. Jalankan percobaan b dan c kembali dan amati hasilnya di tcpdump.

g. jalankan browser dan masuklah ke www yang anda suka. Amati traffic yang ada

pada tcpdump. Analisa hasil percobaan anda apa maksud output yang dihasilkan.

11. Dengan menggunakan langkah yang sama seperti pada percobaan 10, gunakan paket

wireshark

a. Pastikan wireshark sudah terinstal pada komputer anda

b. Buka terminal baru dan jalankan wireshark pada terminal tersebut

c. Mulailah mencapture data menggunakan wireshark dan filter hanya paket arp dan

icmp (ping merupakan paket icmp)

d. Jalankan percobaan 10.a – 10.g amati hasilnya di wireshark

e. Amati juga pada bagian data di wireshark, bandingkan dengan isi paket pada

tcpdump.

f. Catatlah paket wireshark (src mac, dst mac, src ip, dst ip) jika kita berhubungan

dengan komputer diluar kita, amati dan buat analisa yang terjadi.

Jawab

1. arp -a menampilkan seluruh ip address, macaddress dan type koneksi apakah dynamic,static

sumber :

http://teknologi.kompasiana.com/internet/2013/01/11/pengertian-dan-fungsi-arp-524366.html

http://www.slideshare.net/AmbarErna/address-resolution-protocol-1615034